Temps de lecture: 15 – 20 min

Contexte

En règle générale, avant d’envisager une transformation d’architecture, il faut d’abord connaître l’environnement initial ainsi que les futurs besoins qui vont apparaître en post migration.

Pour connaitre ces besoins, il est fortement conseillé de collaborer avec le métier afin d’analyser les flux existants et de se faire une première idée de ces échanges ainsi que la volumétrie du site. Cette vision nous permettra alors d’anticiper les futurs impacts qu’ils peuvent avoir sur le réseau.

A ce jour, il existe plusieurs types de solution de raccordement d’un site distant. Focalisons-nous ici sur notre exemple du site BRAVO (voir article précédent pour l’architecture) illustrant une architecture de type standard accueillant une volumétrie de 45 personnes.

De même, le site BRAVO doit avoir une connexion synchrone vers d’un serveur métier présent dans le DATACENTER du groupe ALPHA.

Enfin pour des raisons de performance et d’enjeu politique, le site Bravo souhaite garder sa propre sortie internet Locale et son firewall (Fortinet).

Nous avons maintenant les inputs. Voyons les différents modèles d’interconnexion qu’on puisse avoir sur le marché et faisons une analyse de chaque solution afin de trouver la meilleure solution en phase avec nos critères.

Pour rappel nos critères de sélection sont les suivants :

- Avantages/inconvénients

- Répondre au besoin métier existant et aux futures attentes,

- Simplicité d’exploitation,

- L’évolutivité et résilience,

- La sécurité,

- Rapidité de mise en œuvre,

- ROI (retour sur investissement (on partira sur du long terme à travers ce projet).

Les différents types de raccordement au standard 2019.

I – Le raccordement IPSEC

Le raccordement IPSEC est la méthode la plus facile à déployer et rentable à déployer sur le court terme.

En effet, il nous suffit ici d’avoir une connexion internet dédiée au site BRAVO pour pouvoir monter un tunnel sécurisé avec le siège ALPHA.

Cependant le cout d’entrée est bien évidemment l’achat d’un Firewall pour le site distant (en admettant qu’il existe un cluster de firewall au datacenter).

Le côté négatif qui réside dans cette solution reste la latence.

En effet, les chemins choisis pour router les flux passent par internet et garantissent pas l’attribution d’un chemin le plus court.

Et la sécurité dans tout ça ? Eh bien, étant donné que les données vont alors transiter par le réseau public, ces dernières doivent donc être cryptées pour assurer leur protection durant le transport.

On pourra par la suite appliquer une règle de sécurité spécifique aux besoins métiers, tout en assurant l’aspect sécurité.

Concernant le débit, le VPN IPSec consomme 15% de la bande passante du lien en moyenne pour le cryptage (encapsulation), ce qui n’est pas sans conséquence si on souhaite avoir un débit garanti.

En termes de résilience, il faut considérer le cas du VPN IPSEC comme étant une adresse ip publique équivaut à un lien.

En clair, si un problème au niveau du lien survient, les applications hébergées et la connectivité du site seront coupées (il est possible toute fois de mettre en place un vpn de secours afin de forcer la bascule vers un autre vpn mais cela nécessite de consommer une ip publique supplémentaire sur le site distant).

Enfin, la Qualité de service (QOS), ne peut pas être appliquée sur le vpn IPSEC (contrairement à lien MPLS).

Pour ce type de raccordement voici une solution possible (sans NAT):

Récapitulatif des critères de cette méthode d’interconnexion

| Exigences Métiers | Simplicité de mise en œuvre | Résilience | Coût Mise en service | Délai | ROI |

| Conforme | Facile | NA | Bas | Rapide | Élevé |

II – Le raccordement MPLS + routeur Internet

Le MPLS (Multi-Protocol Label Switching) est l’un des protocoles les plus utilisés dans le monde des réseaux d’entreprises. Il s’agit d’une interconnexion IP qui est utilisée le plus souvent dans le cadre des réseaux Etendus (WAN) garantissant ainsi la sécurité et une transmission rapide et fiable. Le réseau MPLS a pour lui non seulement la brièveté des temps de latence (exécution des données), les faibles taux de pertes, mais aussi l’étanchéité de l’infrastructure du réseau.

Les mécanismes de qualité de Service peuvent être activés afin de garantir la qualité des services métiers en rapport avec la transmission des données, la priorisation de la toip/voip etc..

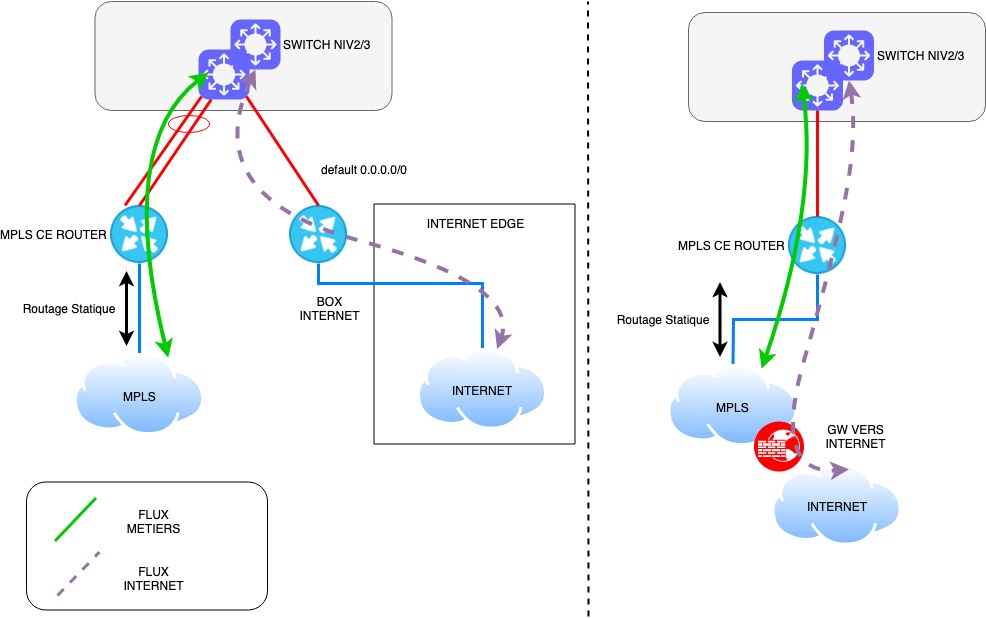

Pour ce type de raccordement voici deux solutions possibles :

Le routeur CE sert uniquement à acheminer le trafic IPv4 vers le réseau MPLS. Chaque routeur CE est connecté à un routeur PE dans une connexion point à point en IPv4. Les routes IP vers les destinations sont apprises par des routes statiques ou apprises dynamiquement à l’aide de BGP.

Lorsque le paquet atteint finalement le périphérique PE_ALPHA de destination, le routeur fera sauter le tag MPLS (puisqu’il s’agit d’un langage incompréhensible pour le CE) et transférera le paquet IP maintenant normalisé vers le périphérique CE_ALPHA

Ce type d’architecture ne prédispose pas de résilience en cas de coupure du service MPLS, mais elle est peut-être évolutive. Nous verrons une solution plus améliorée et plus redondante dans le paragraphe suivant.

En termes de débit, les solutions MPLS (suivant les opérateurs), disposent d’un débit garanti.

D’un point de vue de la sécurité, on se retrouve ici dans un lien privé entreprise garantissant ainsi l’intégrité des données.

Néanmoins, cette solution présente un coup de mise en service élevé et d’un délai de mise en œuvre non négligeable sur le réseau Mpls.

Récapitulatif des critères de cette méthode d’interconnexion

| Exigences Métiers | Simplicité de mise en œuvre | Résilience | Coût Mise en service | Délai | ROI |

| Conforme | Facile | Aucune | Élevé | Important | Élevé |

III – Le raccordement MPLS + sortie Internet local breakout (offload)

Le raccordement MPLS hybrid offload permet d’utiliser la sortie internet et les VPN MPLS en même temps sur deux sorties différentes.

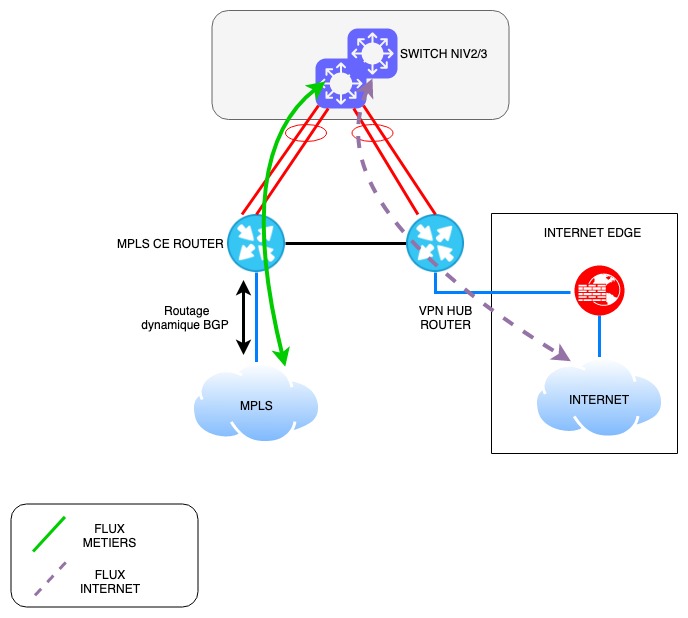

Ce type de raccordement est constitué de deux routeurs (un routeur nominal et un routeur secours).

Le routeur nominal sert généralement à fiabiliser les flux métiers à travers une connexion MPLS (comme vu précédemment) pour les applications exigeantes, telles que les ERP, la téléphonie ou les visioconférences.

Les flux moins urgents tels que la bureautique et les courriels utilisent une connexion internet codée.

Contrairement à un site mono raccordé, ce type d’interconnexion présente un avantage supplémentaire sur la résilience.

En principe, les flux de sortie internet sont configurés de sorte à établir un routage sur le secours. Cependant, lorsque que le nominal est défaillant, les flux métiers peuvent être routés vers le routeur secours à travers un VPN dédié assurant ainsi la continuité de service métier. Ces services sont identifiables et peuvent avoir un routage personnalisé en fonction de la criticité du flux.

On reste sur un standard identique à la solution précédente d’un point de vue sécurité et de délai mise en œuvre.

Pour ce type de raccordement voici une solution possible :

Récapitulatif des critères de cette méthode d’interconnexion

| Exigences Métiers | Simplicité de mise en œuvre | Résilience | Coût Mise en service | Délai | ROI |

| Conforme | Intermédiaire | Conforme | Élevé | Important | Élevé |

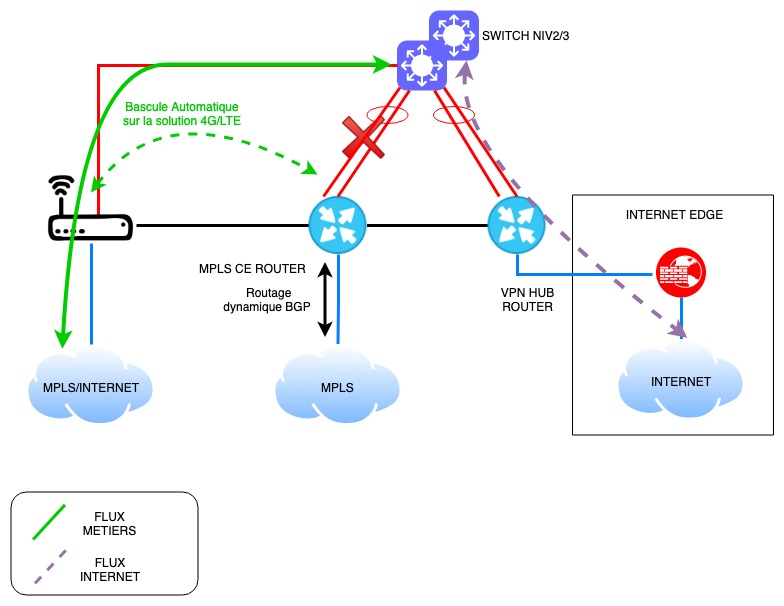

IV – Le raccordement 4G/LTE en mode secours

Le routeur 4G/LTE permet d’apporter une solution de résilience en plus de la solution standard (MPLS Mono ou MPLS OFFLOAD ).

Ces solutions sont proposées aujourd’hui sur le marché avec les différents opérateurs (orange, SRF, Bouygues etc) et qui permet d’assurer une résilience efficace en cas et de problème vis à vis du support physique principal (et/ ou de secours).

Elle peut aussi s’interfacer comme étant une solution de raccordement standard (Mono raccordement) d’un petit site distant.

La puissance de cette solution réside dans sa fonctionnalité 4G qui permet de se déployer quasiment partout (avec une bonne couverture 4G) offrant ainsi un débit allant jusqu’à 100MBPS.

Elle conserve également les aspects de sécurité comme un routeur MPLS mais avec un délai de mise en œuvre moindre qu’un raccordement standard puisqu’elle s’opère sur une connexion 4G. (on oublie ici le coût du support physique).

Pour ce type de raccordement voici une solution possible :

Récapitulatif des critères de cette méthode d’interconnexion

| Exigences Métiers | Simplicité de mise en œuvre | Résilience | Coût Mise en service | Délai | ROI |

| Conforme | Facile | Conforme | Élevé | Important | Élevé |

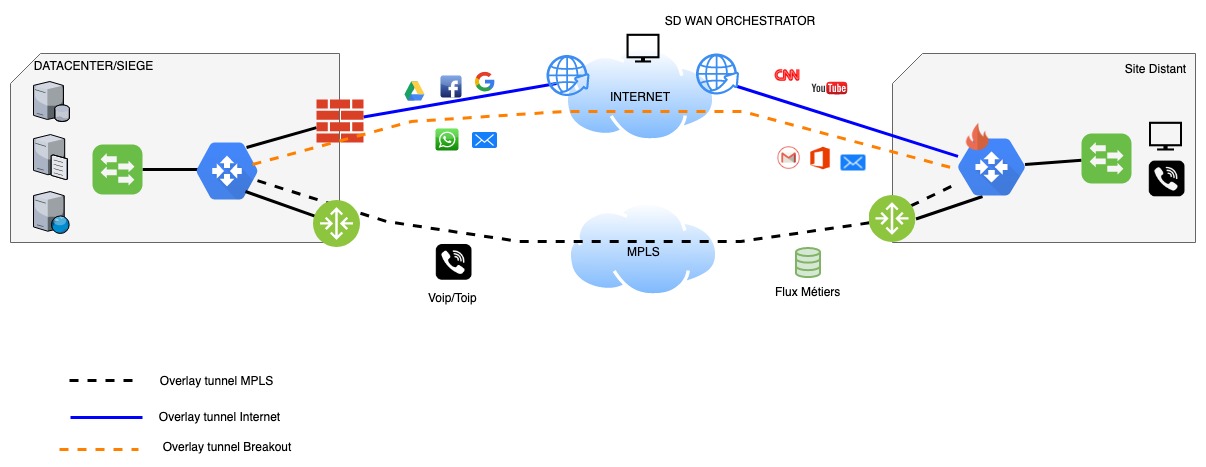

V – Le raccordement Hybrid SDWAN

Un peu de vocabulaire :

Avant de vous présenter ce type de raccordement, il préférable de vous exposer certaines définitions qui sont utilisées dans le “jargon” de cette nouvelle technologie.

Underlay: le réseau underlay est matériel, c’est le réseau traditionnel que l’on connaît aujourd’hui.

Overlay: L’overlay est un réseau privé virtuel IPsec, s’appuyant à la fois sur les réseaux MPLS et internet.

La configuration de ces flux ainsi que leurs sécurisations sont à la charge de l’intégrateur.

Cette configuration est également transparente pour l’utilisateur et les fournisseurs d”accès à internet.

Le SD-WAN a donc pour but de créer un réseau privé virtuel qui est basé sur de la technologie IPSEC, sécurisant ainsi les échanges à travers internet.

On dit que cette technologie est en overlay des réseaux existants (réseaux underlay).

Cette technologie permet alors de :

- Reconnaître les différents flux applicatifs et de les prioriser,

- Monitorer en temps-réel les différents chemins réseau disponibles et choisir en permanence le chemin le plus adapté,

- Optimiser et accélérer les flux,

- Configurer et administrer le réseau privé virtuel overlay de façon agile et centralisée à l’aide d’un orchestrateur SD-WAN.

Le délai de mise en œuvre de cette solution, n’est pas sans conséquence car certaines solutions SD-WAN ne sont pas adaptées à tous les types d’architectures. En effet, il est nécessaire de réaliser des tests en conditions réelles de type POC (proof of concept) pour valider notre choix. Et cela prend du temps..beaucoup de temps..

Pour que la solution SD-WAN soit efficace, il convient d’être vigilant à la cohérence du projet et au sens qu’on souhaite apporter à cette solution vis à vis des enjeux métiers.

Le coût de départ reste relativement élevé mais possède tout son intérêt tout de même, si on souhaite passer sur une architecture full SD-WAN par la suite.

Pour ce type de raccordement voici une solution possible :

Récapitulatif des critères de cette méthode d’interconnexion

| Exigences Métiers | Simplicité de mise en œuvre | Résilience | Coût Mise en service | Délai | ROI |

| Conforme | Complexe | Conforme | Élevé | Important | Bas (si full SDWAN) |

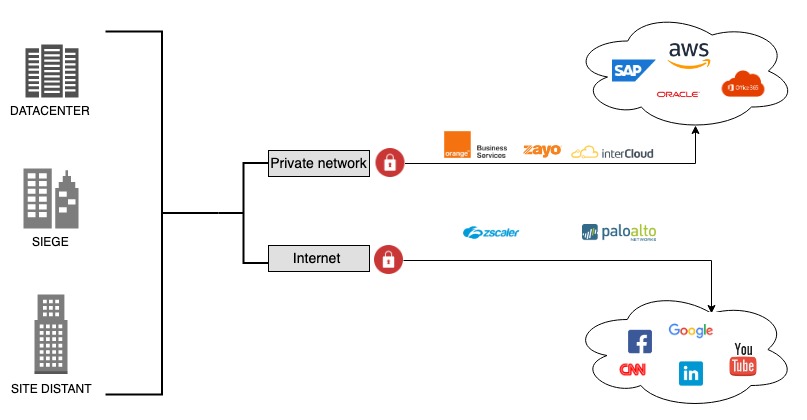

VI – Bonus : Le raccordement cloud SAAS

Le modèle de raccordement cloud, permet de répondre à un besoin spécifique au déplacement des applications dans le cloud.

Dans ce cas, l’accès aux ressources Cloud public se fait au niveau de l’opérateur via des passerelles d’interconnexion avec les fournisseurs de service.

Ces applications dans le cloud public (google, gmail, youtube, etc..) sont les seconds facteurs considérés comme ayant le plus d’importance sur l’évolution des réseaux WAN. En effet, le développement du cloud a déjà un impact sur les infrastructures réseaux du fait de l’augmentation du volume et de la criticité du trafic destiné à Internet.

L’avenir des réseaux connectés réside dans ce type d’infrastructure et les opérateurs/éditeurs l’ont bien compris et les entreprises sont de plus en plus ouvertes à ce modèle d’architecture.

Des solutions hybrides (gateway Zcaler(public) ,paloAlto(public) ,Vpn Galerie(privé), Intercloud(privé) etc..) commencent à naitre et incitent ainsi les clients à consommer de plus en plus des solutions de type cloud.

D’autres tirent leur épingle du jeu, en y ajoutant de la sécurité en plus comme Mc Affee avec sa solution web gateway cloud service.

Cependant, cela n’est pas sans impact sur notre infrastructure puisqu’il va falloir accompagner la transformation de nos réseaux vers ce type d’interconnexion et ils devront supporter à terme :

- Une amélioration continue de la performance des applications même si elles sont déplacées sur un Cloud public,

- Une augmentation du niveau de sécurité des données qui transitent sur Internet,

- Une garantie visant la disponibilité du service métier de bout en bout.

Le délai de mise en œuvre est modulable en fonction du service contracté mais cela nécessite avant tout une connaissance parfaite de l’infrastructure pour pouvoir positionner la solution de façon stratégique pour permettre par la suite des évolutions possibles dans le temps.

Résumons les critères de cette méthode d’interconnexion

| Exigences Métiers | Simplicité de mise en œuvre | Résilience | Coût Mise en service | Délai | ROI |

| Conforme | Complexe | Conforme | NA/ mode forfait | + – Important | Bas |

Fiche de comparaison des raccordements Avantage inconvénient / ROI

| IPSEC | Exigences Métiers | Simplicité de mise en œuvre | Résilience | Coût Mise en service | Délai | ROI |

| Conforme | Facile | NA | Bas | Rapide | Élevé |

| MPLS-STD | Exigences Métiers | Simplicité de mise en œuvre | Résilience | Coût Mise en service | Délai | ROI |

| Conforme | Intermédiaire | Conforme | Élevé | Important | Élevé |

| MPLS-INT | Exigences Métiers | Simplicité de mise en œuvre | Résilience | Coût Mise en service | Délai | ROI |

| Conforme | Facile | Conforme | Élevé | Important | Élevé |

| SD-WAN | Exigences Métiers | Simplicité de mise en œuvre | Résilience | Coût Mise en service | Délai | ROI |

| Conforme | Complexe | Conforme | Élevé | Important | Bas (si full SDWAN) |

| CLOUD-PEERING | Exigences Métiers | Simplicité de mise en œuvre | Résilience | Coût Mise en service | Délai | ROI |

| Conforme | Complexe | Conforme | NA/ mode forfait | + – Important | Bas |

Quels sont les enjeux d’une refonte lan ?

Pour répondre à cette question, posons l’architecture actuelle et définissons les avantages ainsi que les inconvénients de l’existant.

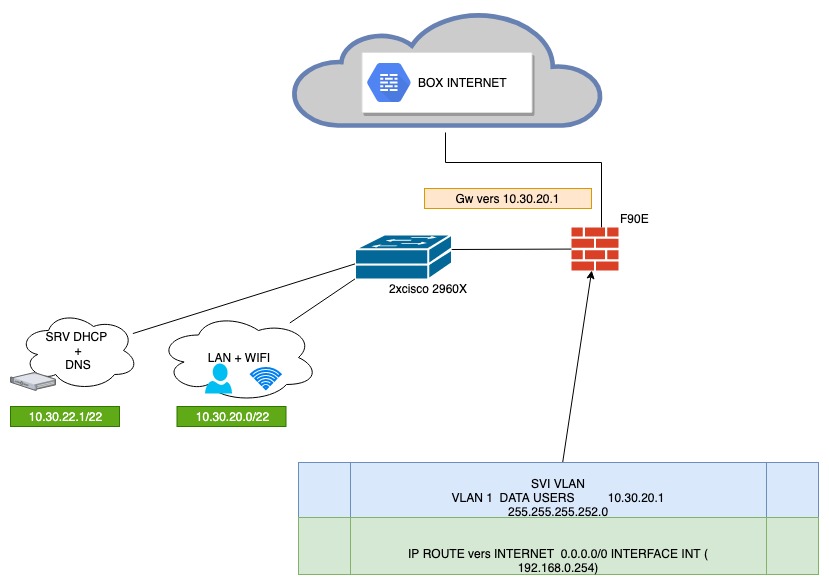

Le Lan actuel du site de Bravo dispose d’un /22 non segmenté reposant sur un vlan à plat (1) par défaut.

L’inconvénient majeur de ce type d’infrastructure est que nous ne disposons pas granularité dans la sécurité puisqu’aucun vlan n’est défini sur ce site.

Le filtrage et le point de routage s’effectuent alors via le firewall.

Pour faciliter les échanges, le firewall ne possède qu’une seule règle any<> any LAN vers WAN et any<>any WAN vers LAN.

A vrai dire, aucune sécurité n’est implémentée lorsque ce “type” d’infrastructure, puisque tous les flux en sorties comme en entrés sont ouverts vers le monde extérieur.

Il conviendra de prendre tous ces éléments en compte avant de faire un choix au niveau du raccordement final à la solution groupe.

Pour résumer la situation du site, voici un tableau récapitulatif des éléments relevés :

| Avantages | Inconvénients |

| Rapidité de l’interconnexion | Pas de maitrise au niveau de la sécurité du lan |

| Conservation de l’existant | Pas de segmentation vlan |

| Pas d’évolution possible sur l’infrastructure | |

| Pas de Filtrage périmétrique effectué par le firewall |

A ce stade du projet, il est important de soulever ici les risques de sécurité et l’exposer au groupe ALPHA avant de partir sur un plan d’action rapide pour effectuer ce raccordement. Quelle que soit le deadline du projet, nous ne pouvons exclure un tel risque potentiel d’attaque ou d’intrusion dans le futur.Le rôle du RSSI intervient à ce moment précis et doit acter sur un GO/ NO GO vis-à-vis de la situation.

Considérons, que le RSSI du groupe ALPHA décline le souhait de vouloir interconnecter ce site sans migration.

Nous verrons ainsi dans le prochain chapitre quels sont les différentes solutions d’architecture LAN que l’on pourrait exposer via ce projet.

Conclusion

Nous avons vu ici les différentes possibilités d’interconnexion vis à vis de notre architecture cible. En prenant en compte les critères métiers et les enjeux de la sécurité de ce projet, nous allons définir deux étapes majeures d’interconnexion. La première, étant donné, qu’il s’agit d’un besoin “urgent” et “prioritaire” nous allons partir sur la solution dont le délai de mise en œuvre est le plus rapide : Le vpn IPSEC. La deuxième étape consistera alors à réaliser en parallèle une étude d’architecture précise, ce qui donnera de la souplesse au projet et aux inputs imprévus…

Après avoir analysé les différentes solutions, et le besoin final du métier, la solution MPLS/INTERNET semble convenir à un meilleur choix stratégique sur le moyen et long terme ; Ce type d’infrastructure reste aussi modulable dans le temps, par exemple, si nous souhaitons par la suite évoluer l’architecture sur SD WAN cela reste possible puisque la brique firewall chez Fortinet permet aujourd’hui d’apporter la couche overlay sur les connexions existantes(underlays).

Le choix d’une architecture de type SD-WAN doit s’intégrer dans une réflexion plus large qui inclut les réseaux underlay et les modèles opérationnels. Il faut définir ses enjeux et priorités et analyser en quoi le SD-WAN peut aider à y répondre. Pour que la transformation soit une réussite, il est essentiel de savoir précisément les raisons pour lesquelles on migre vers SD-WAN. Nous reviendrons sur ce sujet en détail vers le chapitre 5.

De même, l’arrivée des nouveaux usages tels que le mode SaaS, le stockage dans le Cloud, ont conduit à l’essor des réseaux WAN hybrides. Ce modèle permet d’associer les flux WAN et internet sur un même réseau, en offrant des gains budgétaires et de performance.

Parmi les solutions les plus utilisées aujourd’hui on peut en retenir 3 modèles intéressants :

- L’offloading :Elle s’appuie sur un équipement de sécurité installé sur chacun des sites de l’entreprise, par l’opérateur (voir schéma INTERNET) . À la clé, une haute disponibilité et une meilleure maîtrise des coûts grâce à la répartition intelligente des flux IPsec/MPLS.

- L’internet access :Cette solution offre la combinaison MPLS + INTERNET sur un seul équipement (VOIR SCHEMA STD). Il s’agit d’un accès unique au réseau WAN, par lequel transitent l’ensemble des flux, est utilisé pour tous les sites de l’entreprise. La répartition des flux n’est réalisée qu’ensuite, dans le WAN de l’opérateur.

- Le Cloud :pour optimiser l’accès aux applications hébergées dans le Cloud public. L’accès à ces applications se fait au réseau de l’opérateur, via des passerelles d’interconnexion avec les fournisseurs de service (voir schéma cloud).